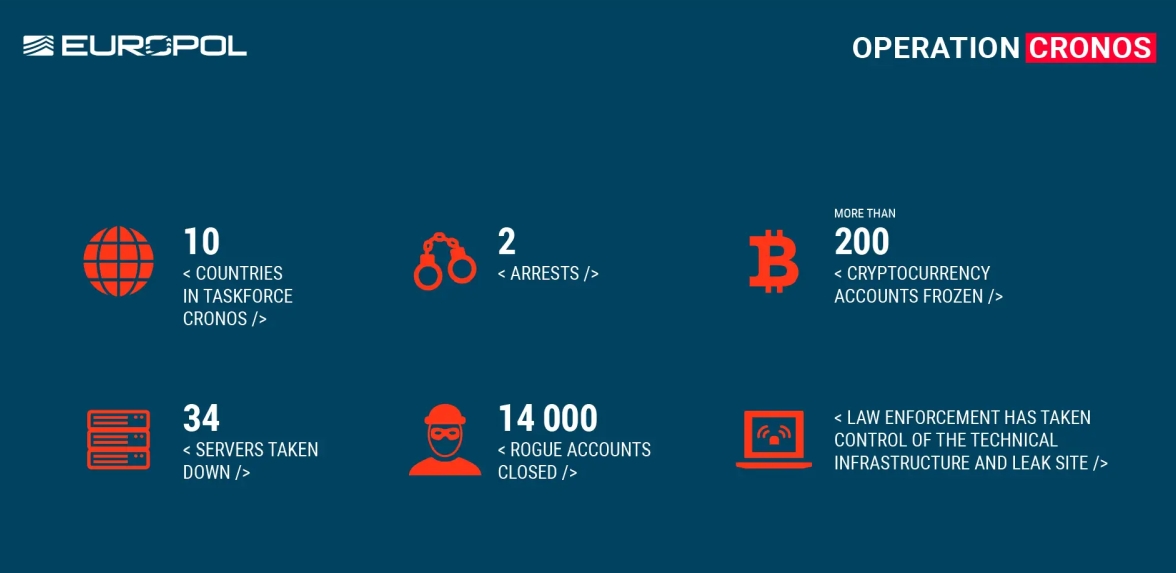

Valószínüleg az elmúlt évek legjelentősebb hatósági akciójáról számoltak be tegnap egy közös sajtótájékoztató keretében a résztvevő ügynökségek és bűnüldöző szervek. Az Operation Cronos néven futó, az elmúlt évek legaktívabb ransomware-bandája ellen irányuló kampányban vezető szerepet vállalt az Egyesült Királyság Nemzeti Bűnüldözési Ügynöksége (NCA), az amerikai FBI, illetve a munkát koordináló Europol.

A kiadott jelentés szerint összesen 34 lockbites szervert kapcsoltak le Ausztráliában, az Egyesült Államokban, az Egyesült Királyságban, Finnországban, Franciaországban, Hollandiában, Németországban és Svájcban. Ezek között volt három olyan, amelyek a banda "partnervállalatait" szolgálták ki az utóbbiak által elkövetett támadások során.

Az Operaton Cronos eredményei (forrás: Europol)

A hatóságok összesen több mint 200, a bűnszövetkezethet köthető kriptoszámlát is befagyasztottak, valamint "hatalmas mennyiségű adatot" gyűjtöttek össze a Lockbit működéséről. Mindezt az tette lehetővé, hogy a nyomozók praktikusan meghekkelték a hekkereket, azaz teljes kontrollt szereztek a Lockbit műveleti rendszerében.

Ennek köszönhetően immár a rendőrök birtokában van a platform forráskódja, továbbá több mint 1000 dekódoló kulcs. Utóbbiakat igyekeznek a lehető leghamarabb az érintettek rendelkezésére bocsátani, mivel ezek segíthetnek az áldozatul vált szervezetek titkosított állományainak "felszabadításában".

Az akció keretében Lengyelországban és Ukrajnában a helyi hatóságok őrizetbe vettek egy-egy személyt, akiket a Lockbithez köthető bűncselekmények elkövetésével vádolnak. Ezzel tovább nőtt az az egyelőre így sem túl hosszú lista, amelyen a banda lekapcsolt tagjai szerepelnek.

Rendőrvicc

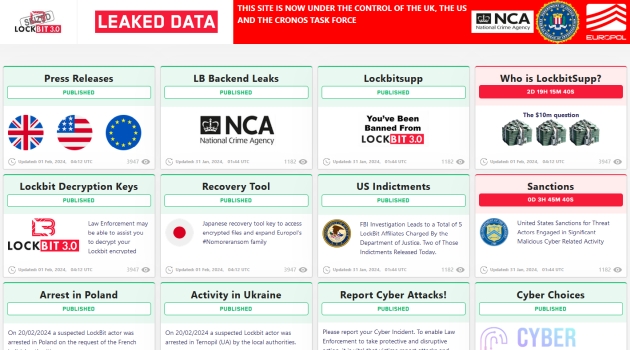

Rácáfolva a közvélekedésre, a rendőrök meglehetősen vicces dolgot tettek: a Lockbit korábban dicsőség- és üzenőfalként funkcionáló honlapját teljesen kifacsarták, és azon jelenleg az akcióval kapcsolatos információk, hasznos letölthető anyagok és a banda működésével kapcsolatos egyéb részletek olvashatók (lásd fent).

A banda ezen a felületen rendszerint időzítőt is használt, amely azt mutatta, egy adott célpontnak mennyi ideje van teljesíteni a zsarolók követeléseit. Az átalakított oldalon ugyancsak találni több visszaszámlálót, ám ezek a rendőrségi akció során szerzett további információk felfedésének időpontjait jelölik. Ha minden igaz, pénteken például fény derül arra, pontosan kicsoda LockbitSupp, azaz a csoport feltételezett vezetője.

Az egyelőre kérdéses, hogy a lefoglalások és a megszerzett információk mennyire lesznek hatásosak a Lockbit tényleges elhallgattatásában. Az mindenestre biztosra vehető, hogy a nyomozók most komolyan megzavarták a becslések szerint eddig minimum 120 millió dollárt kaszáló zsarolóvírus-banda működését.

Eddig üstökösként hasítottak

Bár a Lockbit több mint négy évvel ezelőtt indult, igazi nagyágyúvá azzal váltak a hekkervilágban, hogy 2022 tavaszán akasztott hóhért csináltak a Conti néven futó, korábban dominánsnak számító bűnbandából, ami a csapat feloszlásához vezetett. Az általuk hagyott űrbe nyomult be a Lockbit.

Tevékenységük súlyát jól szemlélteti, hogy elemzések szerint 2022 májusában az összes ismertté vált ransomware-támadás közel felét kötötték hozzájuk. Az amerikai kibervédelmi ügynökség (CISA) jelentése szerint pedig a Lockbit volt tavalyelőtt a legtöbb kárt okozó online bűnbanda.

Domináns pozícióját a csapat igyekszik hosszú távra biztosítani magának. Ennek keretében nem csupán zsarolóvírusuk új generációjával rukkoltak elő, hanem - alvilági körökben meglehetősen szokatlan módon - egy hibavadászattal kapcsolatos pályázatot is kiírtak.

Eddig a csapat működését az sem befolyásolta különösebben, hogy a rendőrségnek olykor sikerül elkapni a vélhetően Oroszországból működtetett hálózat egyik-másik tagját.

A Lockbit ténykedéséről legutóbb múlt hónapban, a Subway rendszerét ért támadás kapcsán számoltunk be, tavaly ősszel pedig a Boeing alkatrészellátó részlegét sikerült mattolnia a csapat egyik "alvállalkozójának". Mindez néhány hónappal azután történt, hogy Japán legnagyobb kereskedelmi kikötője állt napokig egy Lockbithez köthető támadás miatt.

(Fotó: Europol)

Szintet lép a Synology: Érkezik a PAS7700 csúcskategóriás vállalati flash tároló

Ahogy a vállalati IT-környezetek az AI-alapú folyamatok, a virtualizáció, a nagy teljesítményű adatbázisok és a folyamatosan elérhető digitális szolgáltatások nyomása alatt fejlődnek, a szervezetek egyre inkább olyan tárolóinfrastruktúrát igényelnek, amely kompromisszumok nélküli teljesítményt, rugalmasságot és skálázhatóságot biztosít.

Projektek O-gyűrűje. Mit tanulhat egy projektvezető a Challenger tragédiájából?