Az Amerikai Egyesült Államok és Észak-Korea között egyre növekvő feszültség jegyében az utóbbi ország hackerei aktivizálták magukat, az előbbiek kárára. Jelentések szerint a Lazarus Group az amerikai védelmi ipar beszállítóit célozta meg.

Fertőzött Microsoft Office állományokat használtak

A Palo Alto Networks kutatói szerint egyértelmű, hogy a Sony-t 2014-ben feltörő Lazarus Group áll a nemrég regisztrált támadások mögött. Az alkalmazott eszközök, technikák és eljárások magukon viselik az észak-koreai hackerek kéznyomait. A korábbi forráskódok újrahasznosítása, a digitális kártevők hordozói azt mutatják, hogy a már előzőleg beazonosított eszközeiket használják újra, olvasható a Palo Alto blogbejegyzésében.

De nem csak az alkalmazott kód emlékeztet gyanúsan korábbi, az észak-koreaiak által elkövetett digitális támadásokra. Az ehhez használt infrastruktúra is hozzájuk köthető. Az ártalmas dokumentumokat tároló URL-ek és a megfertőződött eszközöket vezérlő és irányító szerverek IPv4 címei szintén nem ismeretlenek az amerikaiak előtt.

Legújabb kampányukban a támadók fertőzött Microsoft Office állományokat használtak, melyeket jelszóhalász e-maileken keresztül igyekeztek eljuttatni a célpontokhoz – ugyanazokat a makrókat használva, melyeket korábban már felfedeztek az amerikaiak. Az ártó szándékkal létrehozott file-ok feltört, és így kiszolgáltatottá vált szervereken tárolódnak, számolt be a Palo Alto felfedezéséről.

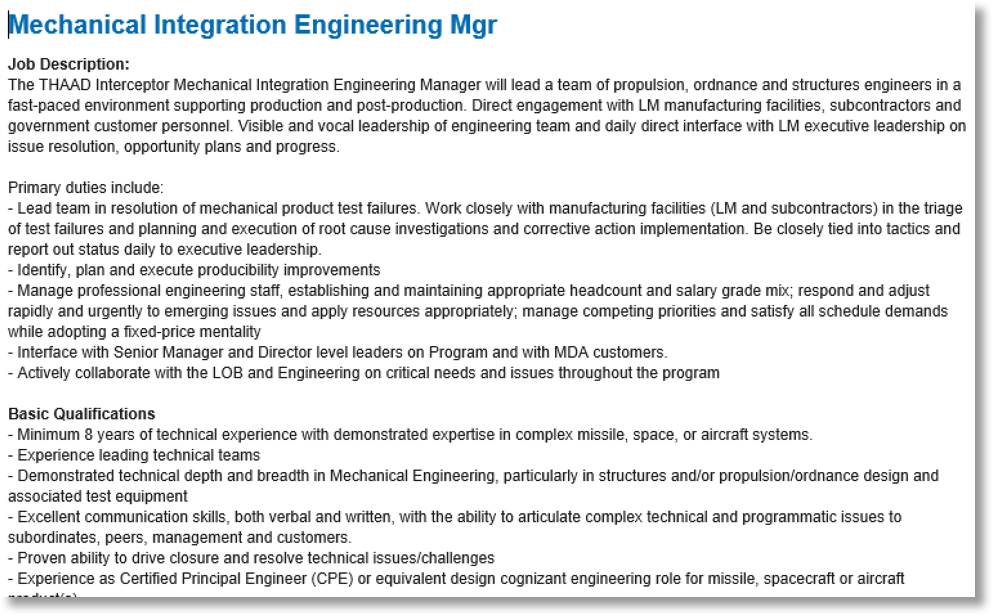

Az angol nyelven írt dokumentumok megnyitási arányát növelendő különböző munkalehetőségekről számolnak be (lásd fenti képünket) az állományokban. Ezeket olyan, az amerikai védelmi ipar beszállítóinak szánják, mint például a Sikorsky Mission Equipment üzletága. Ha a támadás sikerrel jár és megfertőzi a célpont számítógépet, akkor a hackerek távolról futtathatnak kódot a nyitottá vált rendszeren. Noha jelenlegi formájában csak alapvető képességekkel bír a támadó kód, nem kizárt, hogy hamarosan veszélyesebb vizekre evezhet, például további eszközöket telepíthet vagy próbát tehet más, az adott hálózatra csatlakozó gépek megfertőzésével.

Hackerek az állam szolgálatában

A Lazarus Groupot a nyugati világ a távol-keleti sztálinista ország vezetéséhez köti, az észak-koreai kormányzat irányítása alatt tevékenykedő csoportként írja le. Feladata az ellenséges országok (tehát Kínán kívül gyakorlatilag bárki) megtámadása a kormányzati érdekeknek megfelelően. Adat- vagy pénzszerzés, puszta károkozás vagy összetettebb feladatok – az állami szolgáltatások mellett a privát szféra sincsen biztonságban (a WannaCry ransomware-t is hozzájuk kötik).

2016-ban például a Symantec bizonyítékokat talált arra, ki áll a bangladesi és a vietnami bankok elleni hackertámadás mögött. Valószínűsíthetően észak-koreai hackerek a bankok közti elszámolást bonyolító Swift rendszeren keresztül tavaly márciusban a Bangladesh Bankból lenyúltak 81 millió dollárt. És hogy csak ennyit, az is csak egy elütésnek volt köszönhető, ami miatt az egyik utalást egy partnerbank egyeztetésre visszaküldött, és így kiderült, hogy itt kiberbankrablás esete forog fenn. Így sikerült leállítani a rendszerben lévő mintegy 900 millió dollárnyi utalást.

Május első felében derült ki, hogy hónapokkal korábban hasonló támadás ért egy vietnami kereskedelmi bankot is, ahonnan egymillió dollárt próbáltak zsákmányolni ugyanazzal a módszerrel, melyet a bangladesi nemzeti bank elleni is alkalmaztak. A Symantec végül talált egy harmadik áldozatot, egy Fülöp-szigeteki bankot, ahol szintén a Swift rendszeren keresztül támadtak a bűnözők. Sőt felmerült egy ecuadori bank is mint célpont, bár az ottani támadásról meglehetősen keveset tudni.

A legnagyobb botrányt azonban a 2014-es Sony-hack okozta, melyet hivatalosan a Guardians of Peace (Béke Őrzői) nevű hackercsoport vállalt fel. A japán vállalat amerikai részlege a The Interview című vígjáték története miatt került az észak-koreaiak célkeresztjébe. A film sztorija szerint a CIA által beszervezett újságíróknak kellene megölni Kim Dzsong Unt, ez akasztotta ki a kommunista rezsimet. Fenyegetésük miatt döntött úgy a Sony, hogy nem mutatja be a filmet, később azonban meggondolta magát.

A legnagyobb mozihálózatok azonban nem vetítették az alkotást, az digitális kölcsönzéssel vált elérhetővé az érdeklődők számára. 40 millió dolláros bevételével (melyhez további 11,2 millió dollárnyi nemzetközi bevétel társult) sikerült a 44 milliós előállítási költségeket behozni, és egyben a Sony legsikeresebb digitális kiadásává vált. Nem vívta ki viszont a kritikusok osztatlan lelkesedését, a középszerű alkotás vélhetően csak a való életben történt hackeresemény körüli felhajtás miatt lett váratlanul közismert.

Szintet lép a Synology: Érkezik a PAS7700 csúcskategóriás vállalati flash tároló

Ahogy a vállalati IT-környezetek az AI-alapú folyamatok, a virtualizáció, a nagy teljesítményű adatbázisok és a folyamatosan elérhető digitális szolgáltatások nyomása alatt fejlődnek, a szervezetek egyre inkább olyan tárolóinfrastruktúrát igényelnek, amely kompromisszumok nélküli teljesítményt, rugalmasságot és skálázhatóságot biztosít.

Projektek O-gyűrűje. Mit tanulhat egy projektvezető a Challenger tragédiájából?