Az alkalmazásprogramozási felület (application programming interface, API) egy program vagy rendszerprogram azon eljárásainak (szolgáltatásainak) és azok használatának dokumentációja, amelyet más programok felhasználhatnak, foglalja össze röviden a Wikipedia. API-kon keresztül tulajdonképpen „összeilleszthetők” különböző szoftverekből érkező be- és kimeneti adatfolyamok, megteremthető az interoperabilitás (valamekkora mértéke) a rendszer között.

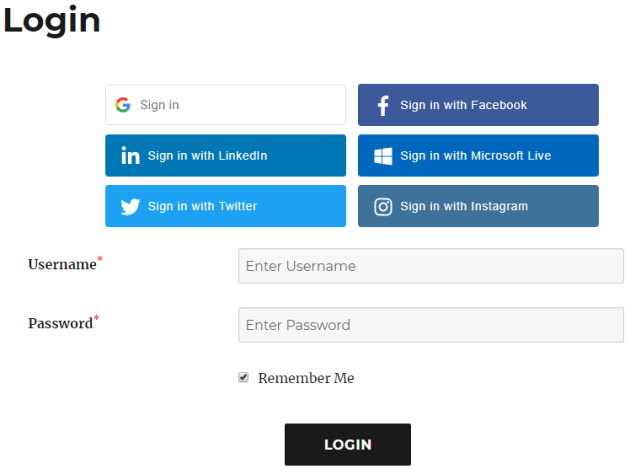

Amint arra egy felmérés április végén rávilágított, a kutatásban részt vevő szervezetek több ezer API-t használnak, a használt alkalmazásprogramozási interfészek pedig több mint 200 százalékos növekedést mutattak fel az elmúlt 12 hónap során. Az átlagos felhasználó szintén sok API-val kerül kapcsolatba hétköznapjai során, maximum nem tud róla. Például elég egy keresés a közeli éttermek után az okostelefonon, és a Google Maps API-ja révén már is elérhetővé válnak a környékbeli szolgáltatások nyitvatartási idői, értékelései, telefonos elérhetőségei. Ugyanígy az alkalmazásprogramozási felületet használja a weboldalakba integrált, közösségi hálózatos beléptető-funkcionalitás, a példák pedig még sokáig folytathatók.

Nem meglepő tehát a fentiek ismeretében, hogy milliárdos piacról beszélünk. A Zion Market Research 2017-es jóslata szerint 3 milliárd dollárosra nő a szegmens az idei évre, amit egészen jól sikerült megközelíteni: a Market Data Forecast a tavalyi évben 4,1 milliárd dollár értékűre becsülte az API menedzsment piacot.

Központi kezelés

De mi is az az API menedzsment? Az alkalmazásprogramozási felületek kialakításának, közzétételének, dokumentálásának és elemzésének biztonságos környezetben zajló folyamatáról van szó. API menedzsment megoldás használatával garantálható, hogy mind a nyilvánosan hozzáférhető, mind a szervezeten belül használt interfészek működőképesek és biztonságosak lesznek/maradnak.

A piacon elérhető termékek és szolgáltatások számos képességgel rendelkeznek, de a többségük négy alapvető feladatot mindenképpen ellát. Egyrészt lehetővé teszik az interfész megtervezését, publikálását és alkalmazásba vételét, természetesen az API dokumentálása mellett. Emellett átjáróként is funkcionálnak, arra kényszerítve az alkalmazásprogramozási felületeket, hogy betartsák a vonatkozó biztonsági szabályokat és jogosultságokat.

Egyfajta piactérként is üzemelhetnek, így a szervezet külső/belső felhasználói egyetlen helyről érhetik el API-kat. A hozzáféréssel rendelkezők „feliratkozhatnak” a számukra fontos interfészekre, és akár támogatást is kaphatnak a többi felhasználótól vagy a köré szerveződő közösségtől. Végül pedig analitikai eszközöket is biztosíthat egy API menedzsment megoldás: figyelemmel kísérhetővé teszi a felületek használatát, terhelését, tranzakciós logjait, előzményadatait és így tovább.

Támadás alatt

A cikk elején hivatkozott kutatásban részt vevő vállalatok majdnem fele (41 százalék) számolt be legalább egy, API-val kapcsolatos biztonsági incidens bekövetkeztéről az elmúlt 12 hónapban. Ennek a körnek közel kétharmada (63 százalék) pedig azt is beismerte, hogy adatszivárgás vagy adatvesztés következményeivel kellett szembenéznie. Ugyan 10-ből 9 válaszadó állította, hogy szervezete rendelkezik API hitelesítési szabályzattal, de egyharmaduk nem volt abban biztos, hogy ez megfelel-e az elvárt azonosítási biztonsági szintnek. A nyilatkozók 35 százaléka pedig azt közölte, hogy alkalmazásprogramozási felülettel kapcsolatos biztonsági aggályok miatt kénytelenek volt projektek elhalasztására. Zömük (87 százalék) egyébként utólag belátta, hogy az API biztonsági tesztelés (AST) fejlesztési folyamatba való hatékonyabb illesztésével megakadályozhatók lettek volna ezek a csúszások.

Az aggodalmak jogosak. A Gartner jóslata szerint az idei évben az alkalmazásprogramozási felületeket érintő támadások jelentik a leggyakoribb támadási irányt, komoly adatszivárgás-veszélyt okozva a (nagy)vállalatoknak. Ezt támasztja alá egy minap végzett felmérés is. A válaszadók 40 százaléka közölte, hogy szervezetüknek több mint fele van kitéve harmadik fél által üzemeltetett szolgáltatásoknak API-kon keresztül. A szervezetek 55 százaléka pedig minden hónapban kénytelen ilyen interfészeken át érkező DoS-támadásokkal szembenézni.

Ezzel analóg helyzetről számolt be egy másik kutatás, mely több mint 200 nagyvállalati IT-biztonsági vezetőt kérdezett meg. A reakciók alapján a szervezetek 91 százaléka tapasztalt API-t érintő biztonsági incidenst a tavalyi év során. A tanulmány megállapította, hogy a szervezetek 56 százaléka havi átlag 10-55 támadással volt kénytelen szembenézni, miközben 22 százalékuk átlagosan 51-200 támadást tapasztalt alkalmazásprogramozási felületeiken keresztül egy hónap alatt.

A probléma adott – szerencsére a megoldás is

Az elmúlt évek tapasztalati alapján az API-k biztonsága közel sincsen olyan megnyugtató helyzetben, mint ahogy tudni szeretnénk. Az egyik legkedveltebb támadási felületté váltak az interneten, így nem dughatjuk homokba a fejünket, a jelenséggel foglalkozni kell. Szerencsére az API menedzsment megoldások hathatós segítséget tudnak nyújtani. Cikksorozatunk következő részeiben megvizsgáljuk, hogyan támogathatják a szervezetek védelmét az olyan képességek, mint a webalkalmazás-tűzfalak (WAF) és a csalásfelderítés (fraud detection).

Ez a cikk független szerkesztőségi tartalom, mely a Balasys támogatásával készült. Részletek »

Költségcsökkenésből finanszírozott modernizáció

A cloud-native alkalmazások megkövetelik az adatközpontok modernizációját, amihez a SUSE többek között a virtualizációs költségek csökkentésével szabadítana fel jelentős forrásokat.

CIO kutatás

Merre tart a vállalati IT és annak irányítója?

Hiánypótló nagykép a hazai nagyvállalati informatikáról és az IT-vezetőkről: skillek, felelősségek, feladatkörök a múltban, a jelenben és a jövőben.

Töltse ki Ön is, hogy tisztábban lássa, hogyan építse vállalata IT-ját és saját karrierjét!

Az eredményeket május 8-án ismertetjük a 17. CIO Hungary konferencián.

Projektek O-gyűrűje. Mit tanulhat egy projektvezető a Challenger tragédiájából?