A brit Sophos biztonsági cég nemrégiben kiadott jelentése többek között az elmúlt másfél évben történt zsarolóvírusos támadásokat vette górcső alá. A kutatóknak volt miből dolgozni, hiszen a ransomware az egyik legkedveltebb támadási eszköze lett az alvilági szereplőknek.

Bérleti konstrukció

Az idei Threat Report (PDF) összeállításakor több száz zsarolóvírussal összefüggésbe hozható akciót elemeztek a szakértők. Mint kiderült, a terület annyira népszerű a bűnözői körökben, hogy az elkövetett támadások közel 60 százalékában már nem is saját eszközt vetnek be, hanem egy másik csoporttól vett megoldást.

A ransomware-as-a-service-ként hivatkozott "üzleti modell" tulajdonképpen teljesen hasonlóan működik, mint a legális piacon igénybe vehető szoftverszolgáltatások. A kártékony kódok készítői áruba bocsátják "terméküket" a deep weben, de magával az akcióval már nem kell foglalkozniuk. A másik oldalról a vásárló pedig a remélt váltságdíj töredékéért kap egy kulcsrakész megoldást, amivel szinte azonnal megtámadhatja a fizetőképesnek (és gyengének) ítélt célpontokat.

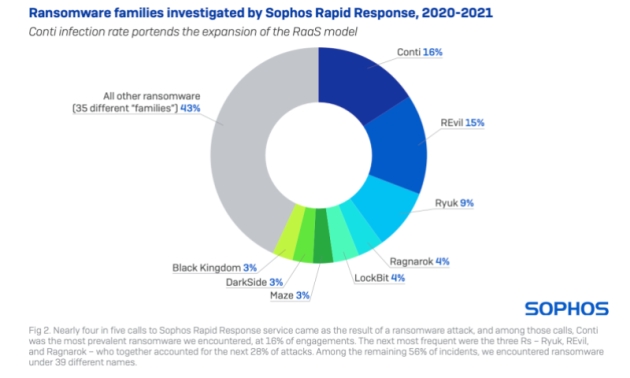

A Conti elnevezésű bérelhető kártékony kóddal kapcsolatban például idén májusban azt közölte az FBI, hogy legalább 16 kórház és mentős hálózat ellen intézett támadás során vetették be. Érdekes módon a 16-os szám a Sophos jelentésében is felbukkan a Contival kapcsolatban, hiszen a kutatók összesítése szerint az összes ransomware-támadás között pontosan ekkora százalékkal vettek ki a részét ez a kártevő. (Amivel egyébként a legelterjedtebb zsarolóvírus címét is megszerezte.)

A különböző zsarolóvírus-családok használatának gyakorisága (forrás: Sophos Threat Report)

A támadási forma gyakoriságát az is ékesen bizonyítja, hogy a biztonsági cég gyorsreagálásért felelős munkatársait a vizsgált időszak során öt esetből közel négyszer azért hívták a bajba került szervezetek, mert ransomware-t használó hekkerek célkeresztjébe kerültek.

Mint minden szolgáltatás, a ransomware-as-a-service is fejlődik. A kutatók több esetekkel is találkoztak, ahol a kártékony kódokat áruló csoportok "használati útmutatókkal" segítik vásárlóikat, amelyekben pontosan leírják a sikeres támadáshoz szükséges legfontosabb lépéseket.

Égető probléma

A ransomware világszerte egyre nagyobb problémát jelent, számos incidens pedig már közvetlen hatással van az emberek mindennapi életére is. Az adataikat visszavásároló szervezetek legnagyobb részét újból támadás éri, sőt előfordul, hogy még a támadók is ugyanazok. A bűnözők ráadásul már nem csak a fájlrendszerek titkosításával, hanem a feltört rendszerekből származó információval is zsarolnak, maga a helyreállítás pedig legjobb esetben is lassú és körülményes feladat.

Bár a hatóságok folyamatosan arra figyelmeztetnek, hogy a fizetésektől a hekkerek csak vérszemet kapnak, az áldozatok rendszeresen beadják a derekukat a zsarolók követeléseinek. A ransomware így folyamatosan vonzó és jövedelmező terület a kiberbűnözők számára, közben a távoktatás és a távmunka felfutásával párhuzamosan a célpontok között az egészségügyi szervezetek, az önkormányzatok vagy az oktatási intézmények is rendszeresen megjelennek.

2026-ban a vállalkozások minden eddiginél több adatot generálnak és használnak. Az előrelátó vállalatok ezért újraértékelik a megközelítésüket: mi lenne, ha a tárolás, a biztonsági mentés és az együttműködés egyetlen rendszerben kezelhető lenne?

Projektek O-gyűrűje. Mit tanulhat egy projektvezető a Challenger tragédiájából?