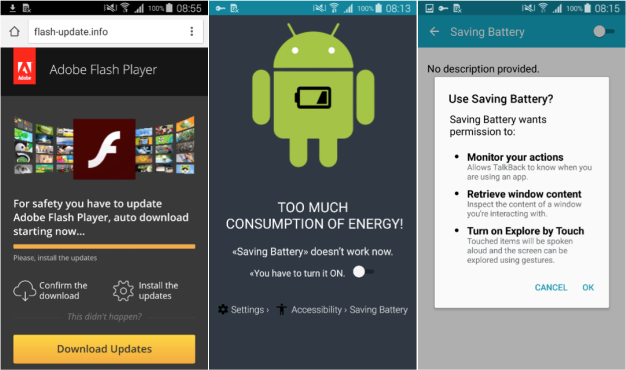

Először átveri a felhasználót azzal, hogy másnak adja ki magát, majd pedig leutánozza a viselkedését is, és így azt csinál a készüléken, amit csak akar. Az ESET szakemberei felfedezték fel a TrojanDownloader.Agent.JI nevű androidos trójait, ami feltört weboldalakon keresztül, magát Flash Player-frissítésnek álcázva próbál felkerülni a készülékekre – a trójai pedig telepítés után Flash Player ikon mögé bújik el a képernyőn.

Nem ez az egyetlen átverése

A telepítés után a kártevő küld egy riasztást a felhasználónak arról, hogy készülékének túl nagy az energiafelhasználása, és használja a Saving Battery szolgáltatást – aminek valójában persze semmi köze az akkumulátorvédelemhez –, és arra is kéri, hogy engedélyezzen kritikus hozzáférést bizonyos funkciókhoz (tevékenységadatok, ablaktartalmak lekérdezése, illetve a felfedezés érintéssel funkció).

Ha a felhasználó megadja ezeket a jogosultságokat, a kártevő onnantól képes utánozni a készülék használójának a tevékenységét. Ez abban nyilvánul meg, hogy bármire koppinthat a képernyőn, és azzal bármit kiválaszthat-elindíthat.

A fertőzés három kulcseleme: a hamís frissítés, a figyelmeztetés a túl magas energiafelhasználásra,

valamint a trójai hozzéférési kérelmei: itt még dönthetünk jól

A trójainak azok az előfordulásai, amiket az ESET-nél megvizsgáltak, arra voltak kihegyezve, hogy olyan malware-eket töltsenek le és telepítsenek, melyek azután bankszámla-információkat gyűjtenek és továbbítanak a vezérlőszerverüknek. Az ESET kutatója, Lukáš Štefanko szerint azonban ennél is veszélyesebb, hogy az ilyen rosszindulatú kódok már apróbb módosításokkal átalakíthatók más célokra, például fejlettebb kémprogrammá vagy zsarolóvírussá.

Keresse a Saving Battery-t!

A fertőzés legárulkodóbb jele, ha a Saving Battery szolgáltatás megjelenése a rendszerben a kisegítő (Accessibility) lehetőségek között. A károkozó eltávolítható egy megfelelő mobilvédelmi eszközzel, de manuálisan is a Beállítások/Alkalmazáskezelő/Flash-Player útvonalat követve. Ha a trójai adminisztrátori jogokat szerez, akkor először Beállítások/Biztonság/Flash-Player opció kiválasztásával deaktiválni kell az adminjogot, és csak utána távolítható el. Ezzel azonban csak magát a letöltő programot töröljük, utána a további fertőzések megszüntetéséhez már célszerű mobilbiztonsági alkalmazást használni.

És hogyan kerülhető el a fertőzés? Bár nem ad teljes biztonságot, de csökkenti a veszélyt, ha csak megbízható forrásból telepítünk alkalmazást, az Adobe Flash Playert például mindig a hivatalos Adobe-oldalról töltjük le. Az sem kidobott idő, ha ellenőrizzük, telepítéskor milyen jogosultságokat kér egy alkalmazás. Ha úgy ítéljük meg, hogy indokolatlanul sok mindenhez akar hozzáférni, inkább keressünk valamilyen alternatív appot, a kínálat bőséges. És persze használjunk megbízható mobilvédelmi megoldást.

Adathelyreállítás pillanatok alatt

A vírus- és végpontvédelmet hatékonyan kiegészítő Zerto, a Hewlett Packard Enterprise Company platformfüggetlen, könnyen használható adatmentési és katasztrófaelhárítási megoldása.

CIO KUTATÁS

TECHNOLÓGIÁK ÉS/VAGY KOMPETENCIÁK?

Az Ön véleményére is számítunk a Corvinus Egyetem Adatelemzés és Informatika Intézetével közös kutatásunkban »

Kérjük, segítse munkánkat egy 10-15 perces kérdőív megválaszolásával!

Nyílt forráskód: valóban ingyenes, de használatának szigorú szabályai vannak