Nem egyedi a Microsoft törekvése, hogy a megfigyelési botrányok hatására valamiféleképpen megerősítse a felhőalapú szolgáltatási iránti bizalmat. A Yahoo! levelező szolgáltatásában jövő év elejétől alapértelmezett lesz az SSL-alapú védelem (a Google-nél ez már 2010. óta így van). A Google pedig lecseréli a webhelyeihez, weboldalaihoz tartozó digitális tanúsítványait 2048 bitesre. A Microsoft pedig az Office 365 Message Encryption titkosítási szolgáltatással erősít, amely várhatóan a jövő év első negyedévében válik elérhetővé.

Az Office 365 esetében két kívánalom is megfogalmazódott: egyrészt legyen benne hatásos vállalati szintű védelem, másrészt azt a lehető legegyszerűbben lehessen bevezetni és alkalmazni. Az egyszerűség itt különösen fontos elvárás, ha már egyszer az Office 365 az üzemeltetési költségek csökkentését is ígéri. Ennek viszont ellentmondana az, ha a titkosítások konfigurálásához komoly szakértelmet igénylő műveleteket kellene végrehajtani. Az eddigi információk szerint a Microsoft az Office 365 Message Encryption szolgáltatásban úgy egyszerűsítette a titkosítás adminisztrálását, hogy az vélhetőleg nem fog különösebb gondot okozni a vállalatok berkein belül.

Ráadásul a megoldás lényegében bármilyen levelezőnél működik. Outlook.com, Yahoo!, Gmail, Exchange Server, Lotus Notes, GroupWise, Squirrel Mail stb. esetében is alkalmazható – nyilatkozta ezzel kapcsolatban Shobhit Sahay, a Microsoft Exchange termékmenedzsere. Az Office 365 nagyvállalati, többek között az Office Professional Plust is tartalmazó E3 és E4 csomagokra előfizetőknek ingyenes. Emellett a Windows Azure Rights Management részeként is meg fog jelenni.

Egyszerű a rendszergazdának, egyszerű a felhasználónak

Az Office 365 Message Encryption mind adminisztrátori, mind felhasználói szempontból egyszerűségre törekszik. A rendszergazdák az erre szolgáló adminisztrátori felületen kézbesítési szabályokat hozhatnak létre, amelyek révén – számos szempont figyelembevételével – beállíthatják, hogy pontosan milyen e-maileknél kell titkosítás alkalmazására. Ha a beállítás után egy felhasználó olyan levelet akar küldeni, amely illeszkedik a szabályokra, akkor azt a rendszer automatikusan titkosítja. A titkosítás még az előtt megtörténik, hogy a küldemény elhagyná a levelezőrendszer határait.

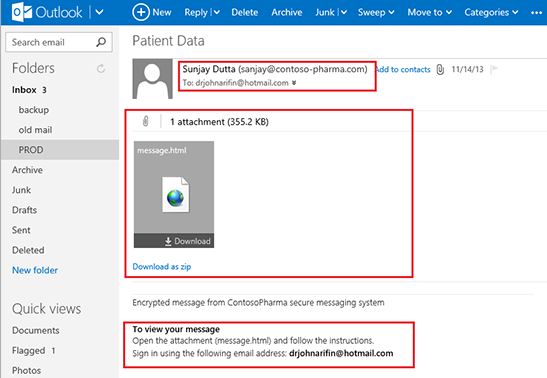

Amikor a címzetthez megérkezik a titkosított e-mail, akkor abban pontos – az üzemeltetők által testre szabható – leírást kap arról, hogy miként nézheti meg a levél tartalmát. Tulajdonképpen egy ZIP formátumú csatolmányt kap, amelynek megnyitását követően az alapértelmezett böngészőben megjelenik egy oldal. Itt be kell jelentkezni egy érvényes Office 365 ID-val vagy egy Microsoft Account hozzáféréssel, ami után olvashatóvá válik az e-mail. Ha a felhasználó egy titkosított levélre válaszol, vagy azt továbbítja, akkor a titkosítás automatikusan megtörténik.

A titkosítási szolgáltatás jelentős mértékben épít a Microsoft Exchange Hosted Encryption (EHE) megoldására, ám annál jóval egyszerűbben lehet majd konfigurálni. A titkosítás egyébként nem csak a levelek továbbításakor jut szerephez, hanem az e-maileknek az Office 365-öt kiszolgáló infrastruktúrában történő tárolásakor is. Az adatközponti tárolókon erről a BitLocker gondoskodik.

(A cikk a Biztonságportálon megjelent írás szerkesztett változata.)

Biztonságos M2M kommunikáció nagyvállalti környezetben a Balasystól

A megnövekedett támadások miatt az API-k biztonsága erősen szabályozott és folyamatosan auditált terület, amelynek védelme a gépi kommunikáció (M2M) biztonságossá tételén múlik.

Nyílt forráskód: valóban ingyenes, de használatának szigorú szabályai vannak