A múlt héten mindenki azzal foglalkozott, hogy állítólag SIM-kártyák titkosítási kulcsát lopta el az amerikai Nemzetbiztonsági Ügynökség (NSA) és brit társszervezete, a Kormányzati Kommunikációs Központ (GCHQ). Az infót egyébként Edward Snowden híres dokumentumaiból ásta elő a The Intercept.

Azt a The Intercept sem tudta, pontosan hány SIM-kártyát érint ez, de a nagyságrendeket jól érzékelteti, hogy a Gemalto évente körülbelül 2 milliárd SIM-kártyát gyárt, és azokat 450 mobil szolgáltatónak szállítja, köztük a legnagyobbaknak. Többek között az AT&T, a T-Mobile, a Verizon és a Sprint ügyfeleit is érintheti az incidens.

A Gemalto azonnal lépett

A Gemalto értelemszerűen azonnal vizsgálatot kezdeményezett. Csakhogy nem találták nyomát annak, hogy az NSA és a GCHQ bejutott volna a hálózatába – írta a Biztonságportál. Márpedig a Snowden-dokumentumok arról árulkodnak, hogy nemcsak bejuthattak, hanem tulajdonképpen az egész hálózatot "felügyelhették".

"Éberen figyelünk minden hackertámadást, és természetesen az elmúlt évek során detektáltunk, naplóztunk és hárítottunk el ilyen jellegű támadási kísérleteket – nyilatkozta a Gemalto szóvivője –, ám azok egyike sem kapcsolható össze az The Intercept által leírtakkal. Ennek ellenére a hírt komolyan vesszük, és minden szükséges erőforrást bevetünk egy teljes körű vizsgálat érdekében, hogy megértsük mi is történt valójában, illetve milyen szofisztikált módszerekkel próbálhattak SIM-kártya adatokat gyűjteni."

Most akkor mégsem törtek be?

A The Intercept szerint a GCHQ-nak sikerült bejutnia a Gemalto rendszerébe, és ott néhány gépre kártékony programokat telepített. Ezek segítségével szerzett hozzáférést azokhoz az adatbázisokhoz, amelyekben a GSM biztonságának egyik alapkövéül szolgáló úgynevezett Ki kulcsokat (individual subscriber authentication key) tárolták.

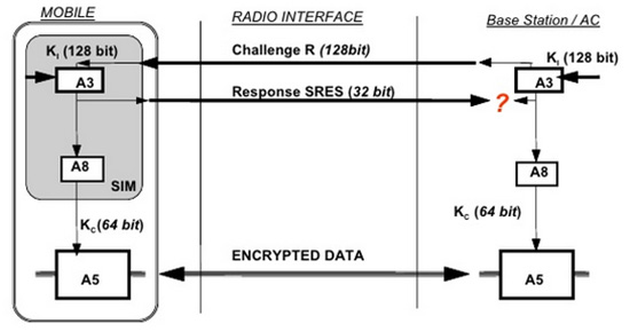

A Ki kulcsok nélkülözhetetlen szerepet töltenek be a hitelesítésben, illetve azt követően a kommunikáció titkosításában. Amikor a telefon elküld egy hitelesítési kérelmet (az IMSI – International Mobile Subscriber Identity – azonosítóval együtt) a szolgáltató felé, akkor az generál egy véletlenszerű karaktersorozatot, amit eljuttat a készülékhez. Ha mindkét oldal kölcsönösen meggyőződött arról, hogy a Ki kulccsal titkosított, aláírt véletlenszerű sorozat megegyezik, akkor megtörténik a hitelesítés, és egyben egy 64 bites Kc kulcs is generálódik (szintén a Ki, valamint a véletlenszerű sorozat alapján). Ez a Kc lesz a kommunikáció titkosításának az alapja.

Így működik a titkosítás

A Ki kulcsok a mobil üzenetváltások során nem kerülnek a hálózatra, azaz onnan nem is lehetett volna megszerezni azokat. Ám ha valaki birtokolja a Ki adatokat, akkor például egy hamis bázisállomás segítségével beékelődhet a kommunikációba, hogy lehallgassa. Tehát úgy lehet(ne) lehallgatni a mobil kommunikációt, hogy ahhoz nem kell segítséget kérni a szolgáltatóktól, és a felhasználók mobilját sem kell manipulálni. Vagyis akár az ilyen lehallgatásokhoz szükséges jogi procedúrát is megspórolhatják a nemzetbiztonságiak.

A The Intercept szerint egyébként az NSA és a GCHQ egyes szolgáltatók számlázási rendszereihez is hozzáférést szerezhetett. Erre azért volt szükség, hogy eltüntessék a nyomaikat, ha a lehallgatások során a számlázási adatokban "anomáliák" keletkeztek.

Költségcsökkenésből finanszírozott modernizáció

A cloud-native alkalmazások megkövetelik az adatközpontok modernizációját, amihez a SUSE többek között a virtualizációs költségek csökkentésével szabadítana fel jelentős forrásokat.

CIO kutatás

Merre tart a vállalati IT és annak irányítója?

Hiánypótló nagykép a hazai nagyvállalati informatikáról és az IT-vezetőkről: skillek, felelősségek, feladatkörök a múltban, a jelenben és a jövőben.

Töltse ki Ön is, hogy tisztábban lássa, hogyan építse vállalata IT-ját és saját karrierjét!

Az eredményeket május 8-án ismertetjük a 17. CIO Hungary konferencián.

Projektek O-gyűrűje. Mit tanulhat egy projektvezető a Challenger tragédiájából?