Erőteljesen gyarapodnak a Silverlighton keresztül végrehajtott támadások – figyelmezet a Cisco egy a hivatalos blogján megjelent bejegyzése. Ez arra hívja fel a figyelmet – írja a bejegyzésről összefoglalót közlő Biztonságportál –, hogy az operációs rendszer mellett az alkalmazások és a kiegészítők rendszeres frissítésére is komoly hangsúlyt kell helyezni. A Cisco szerint a Silverlightra épülő támadások során az esetek legalább 10 százalékában a támadók el tudják érni a céljukat, és sikeresen fertőzik meg a biztonsági réseket tartalmazó rendszereket.

Azt támadják, amit mindenki használ

A kiberbűnözők mindig is előszeretettel fordítottak saját céljaikra olyan technológiákat, amelyek széles körben használatosak a felhasználók körében, mivel azokon keresztül tudnak átfogó támadásokat indítani. Ezért használják gyakran a Java, a Flash Player vagy az Adobe Reader sérülékenységeit. Egyre inkább erre a sorsja jut a Silverlight is: a Microsoft keretrendszerének sebezhetőségeit kihasználó exploitok mind gyakrabban kerülnek bele olyan eszközkészletekbe, amelyek támadások automatizálását segítik. A Silverlight népszerűségének kétes megugrása a Cisco kutatóinak is feltűnt.

A Cisco még januárban figyelt fel a Fiesta exploit kitnél arra, hogy kiegészült Silverlight-támogatással egészült ki. A közelmúltban pedig az Angler eszközkészlet vált kompatibilissé a Microsoft keretrendszerével.

A támadás menete

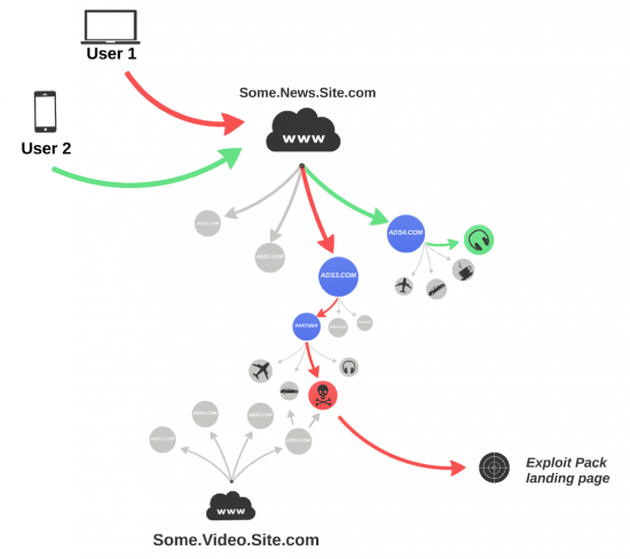

A Cisco vizsgálatai szerint a támadók az exploit kit nyújtotta lehetőségekkel olyan módon próbálnak visszaélni, hogy reklámhálózatokba helyeznek el nemkívánatos hirdetéseket, amelyek teljesen ártalmatlan weboldalakon is megjelennek, majd átirányításokat hajtanak végre. (A reklámokban rejlő veszélyekről, valamint a lehetséges szabályozásról egy kattintásnyira írtunk.)

Így működik az Angler (forrás: Cisco)

Az Angler támadáskor először ellenőrzi, hogy az adott rendszeren milyen alkalmazások, böngészőkiegészítők találhatók, és azok közül melyek az elavult verziók. Amennyiben ráakad sebezhető kiadásra, kiválasztja a megfelelő exploitot, és végrehajtja a feladatát. Ekkor általában további ártalmas kódok, vírusok terjesztése a célja a csalóknak.

Az Angler egyébként képes a Flash Player, a Java és az Adobe Reader egyes sebezhetőségeinek kihasználására is. A Silverlight esetében a 2013 márciusában (CVE-2013-0074), valamint a 2013 októberében (CVE-2013-3896) napvilágra került sérülékenységeket tudja a támadók javára fordítani. Ezeket a biztonsági réseket a Microsoft már tavaly befoltozta, így a megfelelő frissítések telepítésével könnyedén lehet csökkenteni a kockázatokat.

Az Anger működéséről további technikai részleteket a Cisco blogján találnak. A magyar nyelvű összefoglalót pedig a Biztonságportál oldalán olvashatják.

CIO kutatás

Merre tart a vállalati IT és annak irányítója?

Hiánypótló nagykép a hazai nagyvállalati informatikáról és az IT-vezetőkről: skillek, felelősségek, feladatkörök a múltban, a jelenben és a jövőben.

Töltse ki Ön is, hogy tisztábban lássa, hogyan építse vállalata IT-ját és saját karrierjét!

Az eredményeket május 8-án ismertetjük a 17. CIO Hungary konferencián.

Projektek O-gyűrűje. Mit tanulhat egy projektvezető a Challenger tragédiájából?