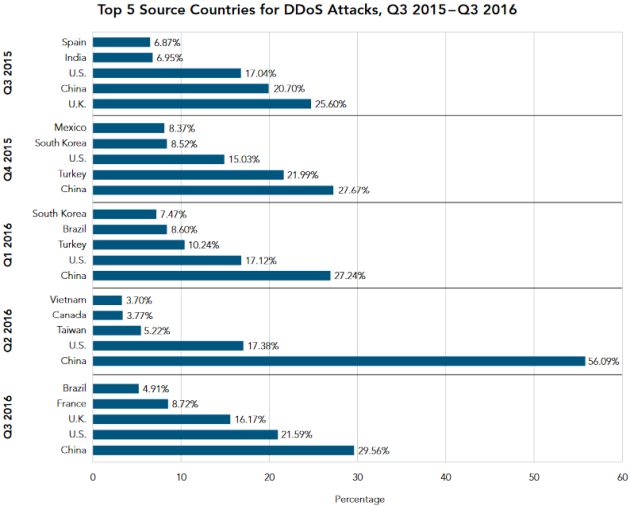

Arra figyelmeztetett az Akamai, hogy az elosztott, szolgáltatás-túlterhelésre (distributed denial-of-service, DDoS) alapuló megatámadások mérete emelkedőben van, és az általuk jelentett fenyegetést is egyre komolyabban kell(ene) venni. Az idei év harmadik negyedének állapotát felmérő State of the Internet biztonsági jelentés szerint mennyiségre nagyjából változatlan a kép a tavalyi, hasonló időszakhoz képest.

Egyre nagyobb gondot okoz az IoT

A felmérés rávilágított, hogy a kiterjedt DoS támadások egyik legnagyobb segítője a dolgok internetének terjedése. Ezek a minimális erőforrással rendelkező csatlakozott eszközök az emberiség teljes létszámát egy nagyságrenddel meghaladják majd a következő évtizedre, és már most is sok tíz-százmilliónyi számra érhetők el a világhálón. Többnyire elégtelen biztonsági funkcionalitásuk és hatalmas mennyiségben elérhető mivoltuk ideális DDoS-támadó „közkatonává” teszi őket.

Ráadásul egyre nagyobb erővel tudják leterhelni a megtámadott célpontokat. Míg 2015 harmadik negyedében az összes, ilyen jellegű támadás közül mindössze nyolc lépte át a 100 Gbps-os adatátviteli tempót, addig az idei második negyedévben már 12, a harmadikban pedig 19 haladta meg ezt a lélektani határt. Ezek legnagyobbika, amit az Akamai valaha is dokumentált, Brian Krebs IT-biztonsági újságíró oldalát érintette (Kreb sokak begyében van, többek között ilyen és ilyen esetek miatt). A szeptemberi akció sávszélessége 623 Gbps-on tetőzött.

„Ugyan képesek voltunk a site működését fenntartani, de ez, és a DDoS-t követő támadás olyan erőforrásigénnyel járt, ami miatt a vállalatnak újra kellett gondolnia a weboldal ingyenes védelmére fordítható erőforrások mennyiségét” – árulta el az Akamai. A Google Jigsaw egységének kellett fellépnie a támadás elhárítása érdekében, a Project Shield szolgáltatás használatával lettek úrrá a problémán.

„Ezek a támadások nem csak méretük miatt emlékezetesek, hanem kiindulási pontjaik és az általuk használt forgalom természete miatt is. Június óta vizsgáljuk a Kaiten néven ismert malware-t, mely kifejezetten az otthoni routereket és IoT-eszközöket célozza. A digitális kártevő immár világszerte képes kifejteni hatását, a Mirainak is hívott malware több mint 60 alapértelmezett felhasználónév-jelszó párossal próbálkozik uralma alá hajtani az elégtelen biztonsági paraméterekkel bíró eszközöket”, számolt be a részletekről az Akamai.

Krebs oldalának támadása során egyszerű eszközöket használtak, melyekkel az alkalmazásréteget és a hálózati réteget egyaránt elárasztották kérelmekkel. És noha ezek egyike sem jelent leküzdhetetlen akadályt, az együttes alkalmazásuk jelentette online adatforgalom, különösen, ha ilyen extrém magas értéket ér el, már szinte kezelhetetlen.

Könnyebb az infrastruktúrát támadni

Az alkalmazásszintű DDoS-támadások ugyan jelentős hatással bírnak, de továbbra is ritkán bukkannak fel. Az Akamai szerint ez a technika magas műszaki tudást igénylő mivolta miatt alakult így. Míg ugyanis az infrastruktúra-szintű támadások egyszerű, pár kattintást igénylő eszközökkel is viszonylag sikeresen végrehajthatók, addig az alkalmazásszintű kísérletek komoly technikai ismereteket igényelnek.

CIO kutatás

Merre tart a vállalati IT és annak irányítója?

Hiánypótló nagykép a hazai nagyvállalati informatikáról és az IT-vezetőkről: skillek, felelősségek, feladatkörök a múltban, a jelenben és a jövőben.

Töltse ki Ön is, hogy tisztábban lássa, hogyan építse vállalata IT-ját és saját karrierjét!

Az eredményeket május 8-án ismertetjük a 17. CIO Hungary konferencián.

Projektek O-gyűrűje. Mit tanulhat egy projektvezető a Challenger tragédiájából?