Az amerikai Nemzeti Szabványügyi és Technológiai Intézetet (National Institute of Standards and Technology – NIST) egy éve Obama elnök utasítására megkezdte egy biztonsági keretrendszer kidolgozását, amelyet iránymutatásként kívánnak használni a kritikus IT-infrastruktúrák biztosításához. Ebbe körbe tartoznak a banki, szállítási és telekommunikációs rendszerek is. A keretrendszer azonban ennél is átfogóbb.

Az előzetes kiadásokhoz, melynek bemutatásáról a Bitport is beszámolt, rengeteg észrevétel érkezett. A 41 oldalas végleges változat tartalmazza azokat az alapvető védelmi intézkedéseket, mechanizmusokat, amelyek alkalmazásával a rendszerek támadásokkal szembeni ellenálló képessége növelhető, egyben a biztonságot átláthatóvá és mérhetővé teszi.

Nesze, semmi, fogd meg jól!

Hiába volt a hosszas előzetes egyeztetés, a végeleges változatot is sok kritika éri. A legtöbben azt kifogásolják, hogy nincs tisztázva a dokumentum szerepe és célcsoportja. Mások úgy vélik, a keretrendszer túlságosan homályos megfogalmazásokat tartalmaz, és így nem képvisel igazi értéket.

Harriet Pearson biztonsági szakértő, aki maga is részt vett az iránymutatások összeállításában, azonban védte a mundér becsületét. Szerinte a keretrendszer elsősorban a felsővezetőknek szól – köztük biztonsági vezetőknek, az auditorok vezetőinek –, valamint mindazoknak, akik egy adott szervezeten belül felelnek a biztonságért. Pearson szerint a dokumentum ugyan nem tartalmaz technológiai javaslatokat, de az irányítási feladatokra és a védelmi intézkedésekre rámutat. Például választ ad egy biztonsági vezetőnek egy olyan kérdésre, amit nap mint nap fel kell tennie magának: "Honnan tudhatom, hogy amit csinálok az elégséges-e?".

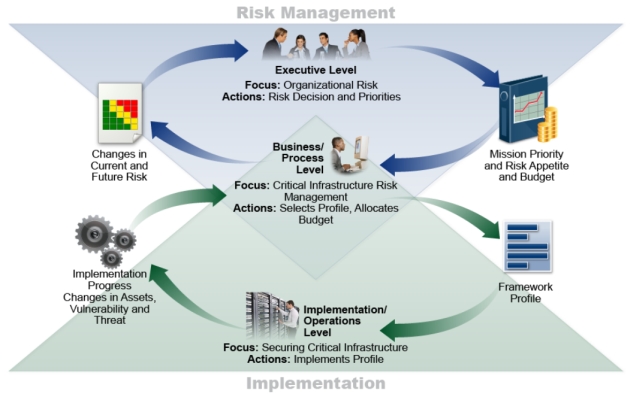

Információáramlás és döntési folyamatok egy szervezeten belül

(forrás: NIST Framework for Improving Critical Infrastructure Cybersecurity)

A Qualys biztonsági vezetője, Andrew Wild is elismerően nyilatkozott a keretrendszerről. Szerinte jól összefoglalja, hogy a szervezeteknek hogyan kellene alkalmazniuk a kockázatközpontú megközelítést a biztonság fokozásához. Persze – így Wild – egy dokumentum nem csodaszer. A legtöbb biztonságért felelős szakember eddig is átlátta, hogy miként kellene megvédenie a rábízott rendszereket. A baj inkább az erőforrások hiányával van, ugyanis a felső vezetés sokszor nem biztosít megfelelő feltételeket a védelem kialakításához – véli.

Nem újdonság, hanem a különböző szabványok összehangolása

A keretrendszer meghatározza az alapvető védelmi feladatokat, és összefoglalja a megvalósítási lehetőségeket, valamint a kiberbiztonsági stratégiákhoz, tervekhez kötődő integrálási kérdéseket. A magját a kategorizált tevékenységek adják (eszközmenedzsment, hozzáférés-szabályozás, fenyegetettségelemzés stb, valamint ezek alkategóriái).

A legfontosabb feladat az azonosítás – védelem – felismerés – reagálás – helyreállítás ötösfogat. Ez az öt alaptevékenység más ajánlásoknak is kulcseleme, végső soron a NIST is ezeket a már működő és elfogadott szabványokat vette alapul, csupán annyiban próbált továbbmenni, hogy valamiféle összhangot alakítsanak ki az egyes ajánlások között. Ezért sem részletezi a keretrendszer az egyes biztonsági teendőket, csupán hivatkozik a felhasznált szabványokra.

A végeleges szöveg hangsúlyozza is: "a keretrendszer nem helyettesíti vagy cseréli le a szervezetek által jelenleg is alkalmazott üzleti vagy kiberbiztonsági kockázatmenedzsment folyamatokat, hanem sokkal inkább kiegészíti azokat.". Az új ajánlások azonban segítenek abban, hogy a szervezetek a jelenlegi folyamataik mentén azonosíthatssák a kockázatokat, és így erősíthessék a kockázatmenedzsmentet.

(A cikk a Biztonságportálon megjelent írás szerkesztett változata.)

CIO kutatás

Merre tart a vállalati IT és annak irányítója?

Hiánypótló nagykép a hazai nagyvállalati informatikáról és az IT-vezetőkről: skillek, felelősségek, feladatkörök a múltban, a jelenben és a jövőben.

Töltse ki Ön is, hogy tisztábban lássa, hogyan építse vállalata IT-ját és saját karrierjét!

Az eredményeket május 8-án ismertetjük a 17. CIO Hungary konferencián.

HPE Morpheus VM Essentials: a virtualizáció arany középútja

Minden, amire valóban szükség van, ügyfélbarát licenceléssel és HPE támogatással - a virtualizációs feladatok teljes életciklusát végigkíséri az EURO ONE Számítástástechnikai Zrt.

Projektek O-gyűrűje. Mit tanulhat egy projektvezető a Challenger tragédiájából?