A szoftverek sérülékenységének életciklusáról írt egy igencsak érdekes tanulmányt Stefan Frei, az NSS Labs kutatási igazgatója. Maga a megközelítés is izgalmas, Frei ugyanis elsősorban azt vizsgálta, hogy hány olyan sérülékenységről tudhatnak a biztonsági cégek és a szoftverfejlesztők, ami nem jut el a szélesebb nyilvánossághoz, és mennyi időre van szükség, hogy a sebezhetőséget megszüntesse a fejlesztő cég.

Nagy fa ez, amihez nagy fejsze is kell. A biztonsági rések körül ugyanis meglehetősen nagy legális és illegális piac is kialakult, ráadásul a sérülékenységekre vonatkozó információk titokban tartása sokak érdeke. Frei az elemzéséhez végül elsősorban két forrást használt: a Verisign 2002 óta működő iDefense VCP-je (Vulnerability Contributor Program) és a HP biztonsági cége, a TippingPoint 2005-ben indított ZDI-je (Zero Day Initiative) által kezelt sérülékenységeket dolgozta fel. Tudni kell, hogy a VCP és a ZDI is fizet a kutatóknak nulladik napi sérülékenységi információk fejében, amelyeket aztán megoszt a gyártókkal.

A sérülékenységek elhúzódó életciklusa

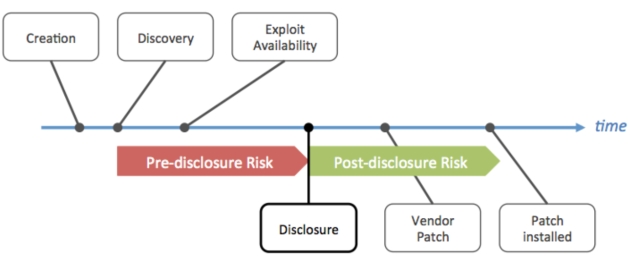

A kiindulópont a sebezhetőségek életciklus modellje volt. Ez a következőképpen néz ki: keletkezik egy hiba – a hibát felfedezik – elérhetővé válik az exploit – nyilvánosságra hozzák a hibával kapcsolatos információkat – letölthetővé teszik a javítást – elvégzik a frissítést.

Ennek a teljes életciklusnak két nagy fázisa van. Az első az a szakasz, amikor a sérülékenységi információk még nem kerülnek nyilvánosságra. Ekkor már elkészül az exploit, vagyis kihasználható a hiba, ugyanakkor a felhasználók, rendszerüzemeltetők tehetetlenek, hiszen vagy nem is ismerik a hibát, vagy nem ismerik a kockázatait. A második szakasz a beavatkozásé: a sérülékenység nyilvánosságra hozásától a frissítések telepítéséig tart.

A sérülékenységek életciklusának vázlata (forrás: NSS Labs)

A feldolgozott adatokból az derült ki, hogy a sebezhetőségek életciklusa meglehetősen hosszú időszakot fed le. Már ez sem túl jó, de még az is súlyosbítja a helyzetet, hogy ennek jelentős része az első fázisra esik, tehát arra, amikor csak kevesen tudnak egy-egy biztonsági résről. Azt talán magyarázni sem kell, hogy miért probléma ez: gyakorlatilag a sebezhetőségek az életciklus jelentős szakaszában kihasználhatók károkozásra.

Mit jelent ez számokra fordítva? A VCP és a ZDI programba bekerülő sérülékenységek átlagosan 153 napig maradtak rejtve a nyilvánosság előtt. Ez sem kevés, ám vannak ennél pesszimistább kimutatások is: a Symantec például a nulladik napi biztonsági hibák élettartamát 312 napra becsülte.

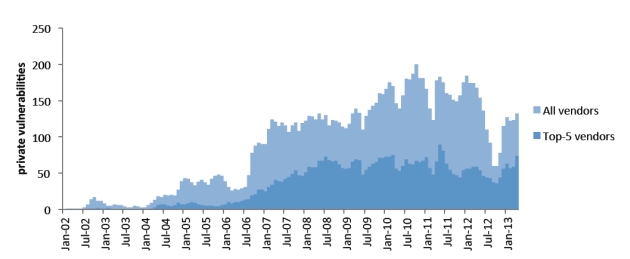

Frei kigyűjtötte, hogy 2010 és 2012 között hány olyan sebezhetőség veszélyeztette a rendszereket, amiről a felhasználói oldal nem tudott. A vizsgált időszakban a VCP-nek és ZDI-nek a legnagyobb gyártók (Microsoft, Apple, Oracle-Sun, Adobe) szoftvereivel kapcsolatban 425 hibát jelentettek be, az összes vizsgált gyártó termékéről pedig 1026-ot. Ugyanakkor – és ez az igazán érdekes adat – nagy gyártók termékeiben 58, míg az összes vizsgált termékben 152 olyan biztonsági rés volt, amiről sokáig csak a bennfentesek tudtak.

A nyilvánosságra nem hozott sérülékenységek számának alakulása 2002 és 2013 között

(forrás: NSS Labs)

Kétségtelen persze, hogy mivel az elemzés csak a VCP és a ZDI adatain alapul, nem tekinthető reprezentatívnak. Valószínűsíthető azonban, hogy ez csak a jéghegy csúcsa, hiszen számos hasonló kezdeményezés létezik, és egyre több fejlesztő cég is indít olyan saját hibakeresési programot, aminek keretében jutalmazzák a sebezhetőségek feltáróit.

A sérülékenységek feketepiacán valószínűleg nincs recesszió

Az NSS Labs egyébként összesítette is, hogy egyes vállalatok mennyit költöttek a külső hibavadászok jutalmazására. A Google a Chrome 501 sérülékenységéért összesen 580 ezer dollárt fizetett – a cég azóta egyébként az Androidot is bevonta a programba. A Mozilla mintha bőkezűbb lett volna: a Firefox 190 sebezhetőségének feltárásása 570 ezer dollárjában fájt. A Facebook 2011 óta 1 millió dollárt, míg a Microsoft ez év júniusa óta 100 ezer dollárt költött a hibavadász programjára. A porgramok egyébként általában jól és hatékonyan működnek, az okoról írtunk korábban. Ugyanakkor időről időre vannak botrányok is. A közelmúltban a Prezi került kínos helyzetbe, amikor valaki feltörte a szerverüket, és onnan letöltötte a Prezi forráskódját vagy annak egy részét, korábban pedig a Yahoo kényszerült hibavadász programja felülvizsgálatára.

Ez a sebezhetőségek fehér piaca. De mivel ezek az infók értékesek, kialakult a feketepiacuk is. Ennek nagysága azonban jellegéből adódóan nem mérhető, legfeljebb becsülhető. Frei szerint ha a legális piaci körülmények között is hónapokig titokban maradhatnak veszélyes sebezhetőségek, még inkább úgy lehet a kiberbűnözés világában. Így sokkal nehezebb védekezni is. Még a többrétegű biztonsági rendszerek sem nyújtanak tökéletes biztonságot, ám növelik annak vaklószínűségét, hogy még azelőtt kiszűrhetőek legyenek a nemkívánatos eseménye, mielőtt a sérülékenységi információk napvilágra kerülnek. Viszonylag jól eredményt adnak például a viselkedésalapú technológiák és adatszivárgás-megelőző megoldások.

A cikk a Biztonságportálon megjelent írás szerkesztett változata.

Költségcsökkenésből finanszírozott modernizáció

A cloud-native alkalmazások megkövetelik az adatközpontok modernizációját, amihez a SUSE többek között a virtualizációs költségek csökkentésével szabadítana fel jelentős forrásokat.

CIO kutatás

Merre tart a vállalati IT és annak irányítója?

Hiánypótló nagykép a hazai nagyvállalati informatikáról és az IT-vezetőkről: skillek, felelősségek, feladatkörök a múltban, a jelenben és a jövőben.

Töltse ki Ön is, hogy tisztábban lássa, hogyan építse vállalata IT-ját és saját karrierjét!

Az eredményeket május 8-án ismertetjük a 17. CIO Hungary konferencián.

Projektek O-gyűrűje. Mit tanulhat egy projektvezető a Challenger tragédiájából?