Két éve fedeztek fel Lookout kutatói egy meglehetősen primitív andoidos trójait, a NotCompatible-t. A védekezést is kidolgozták, és bár jelent meg új variánsa, nem tűnt különösebben veszélyesnek. Az elmúlt hetekben megjelent azonban egy harmadik változata is, amely bár jóval kifinomultabb, komplexebb technikákat alkalmaz, mint az elődei, mégsem ettől vált félelmetes fegyverré – írta a Biztonságportál.

A problémát ugyanis nem az okozza, hogy a károkozó működése lett szofisztikáltabbá vált, hanem az, hogy időközben egy rendkívül jól működő botnet hálózat épült ki mögötte.

A 2012-ben megjelent változat egyszerűen működött. Az androidos mobilokon egy proxy összetevőt telepet, melyen keresztül kéretlen üzenetek küldésében, valamint internetes csalásokban segítette a támadókat. A közelmúltban megjelent harmadik, "C" betűjelű variáns célja is ugyanez, bár működése némileg összetettebbé vált. Mégsem ettől veszélyes, írja blogjában a Lookout, hanem attól a mögötte álló botnettől, amely szintén jó két éve üzemel, Az ugyanis olyan jól építették fel, hogy nem lesz könnyű leállítani.

A botnet szervezettségét jól mutatja – emelik ki a Lookout szakemberei –, hogy ez a legrégebb óta ismert, folyamatosan működő mobil botnet. Összehasonlításképpen: a szintén hasonló célból, szintén 2012-ben létrehozott SpamSoldier hálózatot például néhány héten belül sikerült felszámolni.

Nem biztonsági rést használ

A NotCompatible a jelenlegi ismereteink szerint nem használ ki semmiféle biztonsági rést, hanem kizárólag a felhasználók megtévesztésére (social engineering) alapoz. Tehát a telepítéséhez, valamint hogy hozzájusson a működéséhez fontos jogosultságokhoz, szükség van a felhasználói aktív közreműködésre. Elsősorban hamis mobil alkalmazásokkal terjed, és megfelelő engedélyek birtokában rögtön csatlakoztatja a mobil eszközt a botnethez. Így az eszköz távolról vezérelhető, és megfelelő parancsokkal bevonható spamkampányokba és online támadásokba.

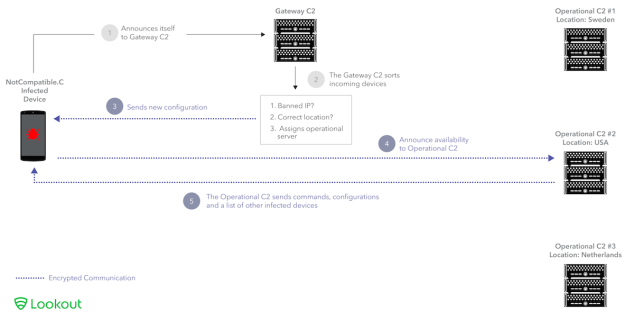

Tehát az igazi veszélyt NotCompatible.C mögötti infrastruktúra jelenti. A bűnözők kétszintű hálózati architektúrát építettek ki. Az első szinten vannak az átjárók, amik a hitelesítési és terheléselosztási folyamatokban is feladatot kapnak. Azt, hogy éppen mely eszközök csatlakozhatnak a botnethez egyebek mellett az IP-címek is befolyásolhatják, így régiós szinten lehet aktiválni a hálózat egy-egy szegmensét.

A NotCompatible botnetjének működési váza

Az infrastruktúra második szintjén a vezérlőszerverek vannak. Ha egy készülék (NotCompatible példány) engedélyt kap a botnethez való csatlakozáshoz, akkor egy konfigurációs fájl alapján kapcsolódhat ezekhez a vezérlőszerverekhez. Ezek peer-to-peer alapon szerveződnek, azaz közvetlenül kommunikálnak egymással, így egy-egy szerver kiesése nem okoz fennakadást a botnet működésében. A fertőzött készülékek tudják az összes kiszolgáló IP-címét.

A Lookout eddig Svédországban, Lengyelországban, Hollandiában, az Egyesült Államokban és Angliában is talált vezérlőszervert. A szerverekkel történő kommunikációhoz végponttól végpontig terjedő titkosítást alkalmaznak, ami a káros adatforgalom detektálását, kiszűrését igencsak megnehezíti.

Akár bérelhető is

A NotCompatible által felépített botnet erőforrásait fenntartói akár bérbe is adják az internetes feketepiacon. Így bárki és bármikor használatba lehet vehet például spamelésre, online jegyvásárlással kapcsolatos csalásokra, Bruteforce támadásokra WordPress oldalak ellen, parancssori hozzáférésre vagy proxyzásra.

A Lookout szerint a NotCompatible a vállalati, intézményi hálózatokra is veszélyt jelenthet. Ha ugyanis azokhoz egy fertőzött készülék kapcsolódik, akkor a proxy funkciók miatt a támadók hozzáférést szerezhetnek további erőforrásokhoz, alkalmazásokhoz. Mivel a trójai telepítéséhez kell a felhasználó közreműködése, önmagában a mobil biztonsági szoftverek nem is feltétlenül tudják kiszűrni, ezért a hatékony védekezéshez biztonságtudatos mobilhasználatra is oda kell figyelni.

Adathelyreállítás pillanatok alatt

A vírus- és végpontvédelmet hatékonyan kiegészítő Zerto, a Hewlett Packard Enterprise Company platformfüggetlen, könnyen használható adatmentési és katasztrófaelhárítási megoldása.

CIO KUTATÁS

TECHNOLÓGIÁK ÉS/VAGY KOMPETENCIÁK?

Az Ön véleményére is számítunk a Corvinus Egyetem Adatelemzés és Informatika Intézetével közös kutatásunkban »

Kérjük, segítse munkánkat egy 10-15 perces kérdőív megválaszolásával!

Nyílt forráskód: valóban ingyenes, de használatának szigorú szabályai vannak