Több mint húsz éve létezik, de csak a közelmúltban fedezték fel a Bash sérülékenységét, közismert nevén a Shellshock hibát. A problémával foglalkozó szakértők már akkor úgy vélekedtek, nehéz belátni a probléma következményeinek súlyosságát. Ahhoz persze nem kellett nagy jóstehetség – írta a Biztonságportál –, hogy nagyon nagy lesz a probléma, ám úgy tűnik a kiberbűnözők a legpesszimistább forgatókönyveken is túltesznek.

A Linux, Unix és Mac OS X operációs rendszerű eszközöket érintő sebezhetőség kihasználása ugyanis nagyon egyszerű, ám javítása sok okból közel sem magától értetődő.

Megvan az első statisztika

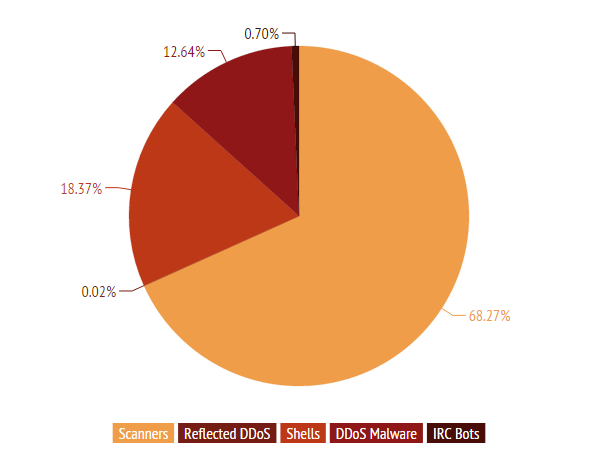

Az Incapsula csak a saját fejlesztésű webes alkalmazástűzfalain eddig több mint 200 ezer támadási kísérletet észlelt összesen több mint 4100 domainnél. Szerencse a szerencsétlenségben, hogy ezek többsége (68 százaléka) egyelőre a sérülékeny rendszerek feltárására, azaz a potenciális célpontok feltérképezésére irányult. Az észlelt esetek 18 százalékában azonban már jogosulatlan hozzáférésre is történtek kísérletek, és több mint tíz százalékában DDoS károkozásokra (botnet létrehozására) felhasználható ártalmas programokat igyekeztek feljuttatni a rendszerekre (lásd az alábbi grafikont).

Az Incapsula adatai szerint csupán a támadások hat százalékában használtak automatizált eszközöket. Ebből arra következtettek, hogy a kiberbűnözők egyelőre még fejlesztik a Shellshockra specializált eszközeiket, ezért inkább manuális módszereket alkalmaznak. Ha azonban elkészülnek Bash hiba automatizált kihasználására képes eszközök, az a támadások robbanásszerű elszaporodását hozhatja.

(Forrás: Incapsula)

Persze a védelmi munkák is gőzerővel folynak. Az érintett gyártók, fejlesztők, például a egyrészt megkezdték alkalmazásaik, eszközeik vizsgálatát, másrészt sorra adják ki a hibajavításokat. A Linux disztribúciókhoz (Red Hat, Debian, Ubuntu, SUSE stb.) már ki is adták ezeket, amiket minél előbb célszerű is telepíteni.Javítást adott ki az Apple is a Mac OS X-hez, bár a vállalat többször hangsúlyozta, hogy a felhasználóinak túlnyomó többségét nem érinti a sebezhetőség. Ettől függetlenül a javító csomag telepítését ajánlják. Alapesetben az OS X nincs veszélyben, csak akkor, ha a kiterjesztett Unix szolgáltatások konfigurálására is sor került.

Hibás, nem hibás; hibás, nem...

A nagyobb, széles portfólióval rendelkező fejlesztőcégeknek most pontosan ugyanazt az utat kell követniük, mint az OpenSSL-t sújtó Heartbleed hiba megjelenésekor: ki kell deríteniük, hogy mely termékeik sebezhetők.

Az Oracle előzetes tájékoztatása szerint például legalább 42 különféle alkalmazásuk lehet sérülékeny. Közül az alábbiakhoz készültek el a patch-ek, de a továbbiakat is folyamatosan adják ki:

Oracle Database Appliance 12.1.2 és 2.X

Oracle Exadata Storage Server Software

Oracle Exalogic

Oracle Exalytics

Oracle Linux 4, 5, 6, 7

Oracle Solaris Operating System 8, 9, 10, 11

Oracle SuperCluster

Oracle Virtual Compute Appliance Software

Oracle VM 2.2, 3.2, 3.3.

A Cisco is hasonló cipőben jár, és töretlenül vizsgálja az egyes megoldásait. Eddig 71 különböző termékében találta meg a sebezhetőséget. Routerek, switchek, hálózat- és biztonságmenedzsment megoldások, valamint kommunikációs rendszerek is érintettek. A cégnél azonban további168 terméket és szolgáltatást még vizsgálnak.

A Shellshock hiba a Linux/Unix-alapú számítógépek, appliance-ek mellett egyes SCADA platformokon, speciális szervereken és beágyazott eszközökön is kockázatot jelenthet. Ezért a következő napokban, hetekben nagy teher hárul a patch managementért felelős szakemberekre.

Adathelyreállítás pillanatok alatt

A vírus- és végpontvédelmet hatékonyan kiegészítő Zerto, a Hewlett Packard Enterprise Company platformfüggetlen, könnyen használható adatmentési és katasztrófaelhárítási megoldása.

CIO KUTATÁS

TECHNOLÓGIÁK ÉS/VAGY KOMPETENCIÁK?

Az Ön véleményére is számítunk a Corvinus Egyetem Adatelemzés és Informatika Intézetével közös kutatásunkban »

Kérjük, segítse munkánkat egy 10-15 perces kérdőív megválaszolásával!

Nyílt forráskód: valóban ingyenes, de használatának szigorú szabályai vannak