Az alkalmazásbiztonsággal foglalkozó Waratek a Gartnerel közös felmérésében informatikai és biztonsági vezetőket kérdezett a Java biztonsági problémáiról. A kutatásról a Biztonságportál készített rövid összefoglalót.

A megkérdezettek 32 százaléka nyilatkozott úgy, hogy a szervezeténél működnek olyan Java alkalmazások. Ráadásul úgy vélték, hogy ezek az alkalmazások minden bizonnyal sebezhetők is. 17 százalékuk nyilatkozott úgy, hogy ezek a szoftverek "nagyon sérülékenyek" a támadásokkal szemben.

A népszerűség és a programozó átka

A legnépszerűbb alkalmazások sebezhetőségeire mindig nagyobb figyelem irányul – érthető módon a kiberbűnözők részéről is, hiszen azok kihasználása nagyobb haszonnal kecsegtet, mint egy viszonylag ritkán használ szoftver hibái. Így vált az egyik legtöbbet támadott platformmá a Java, hiszen a Java-alapú szoftverek minden iparágban jelen vannak. Különösen elterjedtek a biztonsági szempontból kritikus szektorokban, például a pénzügyi szervezeteknél vagy az elektronikus kereskedelemmel foglalkozó cégeknél.

Az egyedi fejlesztésű Java alkalmazások ott vannak szinte minden iparágban. Ám ezek gyakran elavult platformokon futnak, és sok külső kódkészletet használnak. Így nem is nincs abban semmi meglepő, hogy a biztonsági szakemberek tartanak e programok sebezhetőségeitől – nyilatkozta a felmérés eredményeiről Brian Maccaba, a Waratek elnök-vezérigazgatója.

A felmérés egyik legérdekesebb megállapítása egyébként az, hogy a válaszadók többsége (60 százaléka) szerint nem magával a Java platformmal van a baj, hanem az alkalmazások programozásával, pontosabban azzal, hogy a programozók a fejlesztéskor nem ügyelnek a biztonságra.

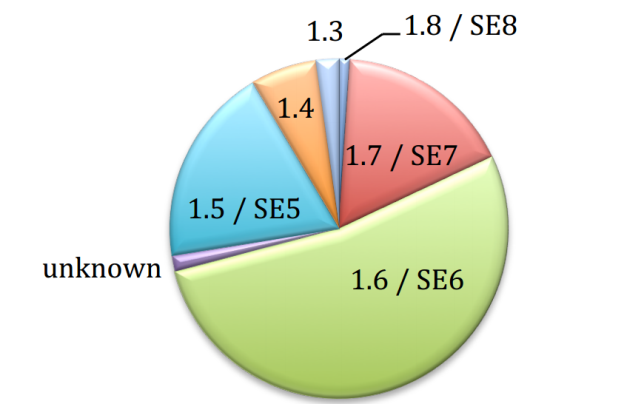

A használt Java-platformok megoszlása a megkérdezettek körében (forrás: Waratek)

A válaszadók negyede szerint valóban komoly kockázatot jelentenek a külső alkalmazáskönyvtárak, ráadásul ezeknek az alkalmazáskönyvtáraknak a folyamatos felügyelete, frissítése nem egyszerű feladat. A megkérdezettek 19 százaléka külön hangsúlyozta, hogy leginkább az SQL injection típusú támadásoktól tart, hiszen ezek közvetlen adatbiztonsági incidensekhez vezethetnek. (Ilyen támadásoknál legtöbbször az SQL utasításokat módosítják, hogy jogosulatlanul jussanak információkhoz.)

Tudjuk, ismerjük – tehetetlenek vagyunk

A legaggasztóbb az, hogy a szervezetek többsége jól látja az alkalmazásbiztonsági kockázatokat, mégsem képes hatékonyan és kellő mértékben csökkenteni. A válaszadók 87 százaléka azt állította, hogy az informatikai biztonságért felelős csapata nem tudja megfelelően megvédeni a Java-alapú alkalmazásokat a támadásokkal szemben. A legfőbb ok az, hogy hiányoznak a védekezéshez a kellő mélységű információik.

A válaszadók többsége egyébként nem a közvetlen adatvesztést, hanem annak következményeit tartja igazán súlyosnak. 55 százalékuk szerint a legnagyobb kockázat a vállalatuk hírnevének csorbulása. 34 százalékuk pedig főleg az ügyfélvesztéstől és a szellemi tulajdon sérülésétől tart.

A Waratek az eredmények kiértékelése kapcsán hangsúlyozta: a Java biztonsága többszereplős probléma: az kevés, hogy az Oracle rendszeresen ad ki hibajavításokat (legutóbb három kritikus és 17 alacsonyabb besorolású hibát javítottak, ráadásul a foltok XP-re is elkészültek), ha a fejlesztők és az üzemeltetők újabb réseket pakolnak az alkalmazásokba.

Adathelyreállítás pillanatok alatt

A vírus- és végpontvédelmet hatékonyan kiegészítő Zerto, a Hewlett Packard Enterprise Company platformfüggetlen, könnyen használható adatmentési és katasztrófaelhárítási megoldása.

CIO KUTATÁS

TECHNOLÓGIÁK ÉS/VAGY KOMPETENCIÁK?

Az Ön véleményére is számítunk a Corvinus Egyetem Adatelemzés és Informatika Intézetével közös kutatásunkban »

Kérjük, segítse munkánkat egy 10-15 perces kérdőív megválaszolásával!

Nyílt forráskód: valóban ingyenes, de használatának szigorú szabályai vannak