Emlékszik még valaki, hogy milyen pusztítást végzett a Melissa? A fiatalabbak kedvéért: 1999-ben szabadult el ez a romboló Visual Basic script, amely a fertőzött gép e-mail címlistájának első ötven címére küldte szét magát, és gyakorlatilag pillanatok alatt eltömítette a mailszervereket. Majd egy év múlva jött az ILOVEYOU féreg, ami még intenzívebben csinálta ugyanezt.

A 2000-es évek elején aztán a makrovírusoknak viszonylag gyorsan leáldozott, az elmúlt években csak elvétve bukkant fel egy-egy. Az elmúlt hónapokban azonban valami megváltozott: a vírusírók új lehetőségeket találtak a Visual Basicben – írta a Biztonságportál.

Dokumentumokat csereberélünk

A Sophos statisztikái szerint míg júniusban a makróvírusok az összes, dokumentumok útján terjedő kártékony programnak mindössze 6 százalékát tették ki a makrovírusok, arányuk júliusra már 28 százalékra ugrott.

A SophosLabs egyik biztonsági kutatója, Graham Chantry szerint a makrovírusok feltámadásának egyik oka, hogy manapság meglehetősen kevesen használnak számítógépet víruskereső nélkül, ezért a kártékony programok készítői új lehetőségeket kerestek a védelmek megkerülésére. Mint mondta, az exploitok fájlstruktúrája általában elég kötött, Visual Basic kódokat viszont egyszerű írni, és ráadásul nagyon rugalmasak, azaz a hasonló funkciókat többféle módon is meg lehet valósítani velük. Tehát sokkal egyszerűbb a károkozóból több variánst is készíteni. A makrók abból a szempontból is előnyösek, hogy jóval kevésbé verziófüggőek az Office esetében, mint az exploitok, így aztán szélesebb körben használhatók.

Vírusírók és spammerek

A legutóbb feltárt makróvírusok terjesztésében egyértelműen a felhasználók megtévesztésére szolgáló social engineering technikák játsszák a főszerepet. Ilyen például az is, amikor a vírusterjesztők teljesen kusza Word dokumentumokat küldözgetnek kéretlen elektronikus levelekben, majd azt állítják, hogy a dokumentum megtekintéséhez engedélyezni kell a makrók futtatását, mivel az állományt a Sophos egyik titkosító szoftverével kódolták a biztonság érdekében. Ezzel persze csupán azt akarják elérni, hogy megkapják a makrók futtatásához szükséges engedélyeket.

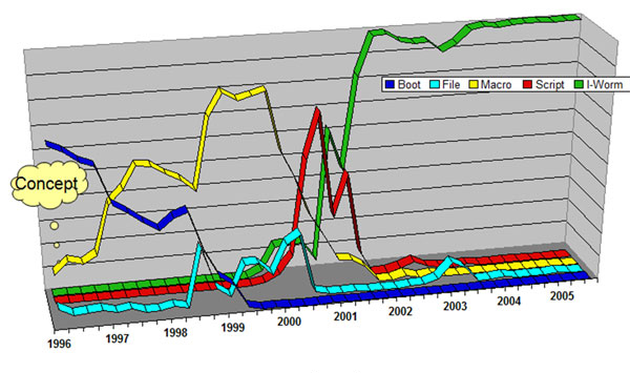

Így alkonyult le a makrovírusoknak. Ám most feltámadtak (forrás: Sophos)

Gyakori, hogy a spamekben elhelyezett dokumentumoknak semmi közük a levél üzenetéhez. Volt egy eset, amikor az e-mailben azt állították, hogy egy bírósági idézést tartalmaz a csatolmány – mondta Chantry, miközben a mellékelt fájl nevében az állt, hogy egy számláról van szó. Azaz esetenként a vírusterjesztők és a spammerek is összekeveredhetnek.

A régi-új veszély ellen legjobban úgy védekezhetünk, ha fenntartásokkal és odafigyeléssel kezeljük az ismeretlen vagy kétes eredetű állományokat, és szigorúan vesszük a makrók futtatására alkalmas – különösen az Office szoftvercsomaghoz tartozó – alkalmazások esetében a biztonsági beállításokat. A makrók futtatását csak akkor szabad engedélyezni, ha valóban biztosak vagyunk abban, hogy az adott dokumentum megbízható.

Adathelyreállítás pillanatok alatt

A vírus- és végpontvédelmet hatékonyan kiegészítő Zerto, a Hewlett Packard Enterprise Company platformfüggetlen, könnyen használható adatmentési és katasztrófaelhárítási megoldása.

CIO KUTATÁS

TECHNOLÓGIÁK ÉS/VAGY KOMPETENCIÁK?

Az Ön véleményére is számítunk a Corvinus Egyetem Adatelemzés és Informatika Intézetével közös kutatásunkban »

Kérjük, segítse munkánkat egy 10-15 perces kérdőív megválaszolásával!

Nyílt forráskód: valóban ingyenes, de használatának szigorú szabályai vannak