Hogyan kezelik a vállalatok a biztonsági riasztásokat? Ezt vizsgálta az IDC egy a FireEye megbízásából készített kutatásában tavaly év végén. Ez különösen azért érdekes kérdés, mert egyrészt a válaszadók 15 százaléka úgy nyilatkozott, hogy havonta átlagosan 50 ezer riasztást detektálnak, de további egyharmaduk is 10 és 50 ezer közöttit kell kezeljen. Még érdekesebb a kérdés, ha azt is hozzátesszük, hogy ezeknek a riasztásoknak több mint a fele téves. A kutatók ezzel összefüggésben azt is vizsgálták, hogy mennyi erőforrást köt le a riasztások kezelése, és hogy milyen gyorsan reagálnak azokra. A felmérésről a Biztonságportál készített összefoglalót.

Van itt spórolási lehetőség bőven

Az IDC szerint azokat lehetne spórolni azzal, ha úgy terveznék meg a fejlesztésekkel, beruházásokat, hogy azok az incidensek gyorsabb, és nem utolsósorban pontosabb felismerését is segítenék.

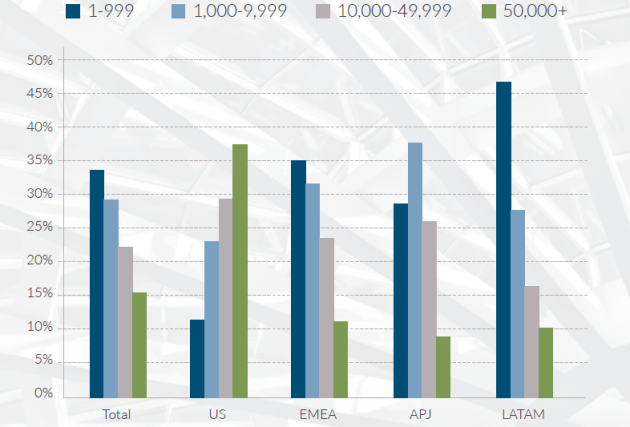

A biztonsági riasztások mennyisége az egyes szervezeteknél*

* A válaszadók százalékában (Forrás: FireEye)

De mire meg el a riasztáskezelésnél a pénz? A vállalatok 35 százaléka úgy nyilatkozott, hogy havonta 500 munkaórát fordítanak a riasztásokat elemzésére, kezelésére, azaz három szakembernek kell(ene) ezzel foglalkoznia teljes munkaidőben. Csakhogy a szervezetek háromnegyedénél nincs erre a feladatra dedikált munkakör. A riasztások kezelését az egyes IT-területek sokszor egymástól függetlenül végzik, ami az események közti korreláció kimutatását és a beavatkozások koordinálását is nehezítheti.

És ekkor még itt vannak a téves riasztások

Az nagyon komoly probléma, hogy a biztonsági riasztásoknak több mint a fele téves, amit még az is tetéz, hogy az összes riasztás harmada redundánsan is megjelenik meg a rendszerben amiatt, mert a szervezetek rendszerint több olyan platformot is használnak, amelyek ezeket a riasztásokat detektálják.

Emiatt nagyon nehéz kiszűrni a valóban fontos eseményeket, így a szakemberek sokszor árnyékra vetődnek, miközben a valódi veszélyt mutató riasztás elsikkadhat. A hibalehetőségek csökkenthetők automatizált technológiákkal, akárcsak olyanokkal is, melyek kiszűrik a duplikátumokat a riasztások tömegéből. Csakhogy ilyen eszközt csupán a válaszadóknak 42 százaléka használ. Azaz több mint a felük jó esetben manuálisan végzi el ezt a munkát.

Lassítja a reakcióidőt

Ahol nem alkalmaznak automatizált megoldásokat, valamint korszerű anomáliadetektáló eszközöket, jellemzően lassul a valóban releváns eseményekre való reagálás. A felmérés szerint a megkérdezettek 75 százaléka 5 órán belül tud valamiféle választ adni a kritikus riasztásokra. 60 százalékuknál a mérsékelt besorolású jelzések kiértékeléséhez 6-12 óra kell, míg harmaduknál az alacsonyabb prioritású események feldolgozása több mint egy napig tart.

A támadóknak ez nagyon kényelmes pozíciót biztosít: nem kell kapkodniuk, mivel a nemkívánatos tevékenységeik felismerése nem megy egyik percről a másikra.

A FireEye biztonsági stratégája, Joshua Goldfarb szerint a felmérésből mindenekelőtt az vált világossá, hogy olyan riasztásokra van szükség, amelyek pontosak, és lehetőséget adnak a gyors beavatkozásra. Ezzel persze nem mondott nagy újdonságot, hiszen ha például egy vírusvédelmi eszközt nézünk, legalább annyira számít a detektálási képessége, mint az, hogy minél kevesebb vakriasztást adjon.Másrészt – állítja Goldfarb – mindig mérlegelni kell, hogy a mennyiségre vagy a minőségre hajtunk. Persze önmagában az sem üdvözítő. Ha ugyanis százezer riasztásból automatizáltan kiszűrjük a 100 valóban veszélyt jelzőt, nagy lesz a valószínűsége, hogy a maradék 99 900-ban is maradnak vizsgálandó események, csak épp nem tudunk róluk.

Persze ha nem szelektálunk, akkor sem vagyunk előrébb: melyik szervezet tudna annyi erőforrást biztosítani, amely elegendő százezer riasztás kezelésére.

Megoldás egyelőre nincs, illetve az egyre népszerűbb, a fejlett adatelemzési eszközöket is használó anomáliadetektáló rendszerek ezen a téren is sokat segíthetnek.

A kutatás teljes anyaga egy kattintásnyira tölthető le.

Adathelyreállítás pillanatok alatt

A vírus- és végpontvédelmet hatékonyan kiegészítő Zerto, a Hewlett Packard Enterprise Company platformfüggetlen, könnyen használható adatmentési és katasztrófaelhárítási megoldása.

CIO KUTATÁS

TECHNOLÓGIÁK ÉS/VAGY KOMPETENCIÁK?

Az Ön véleményére is számítunk a Corvinus Egyetem Adatelemzés és Informatika Intézetével közös kutatásunkban »

Kérjük, segítse munkánkat egy 10-15 perces kérdőív megválaszolásával!

Nyílt forráskód: valóban ingyenes, de használatának szigorú szabályai vannak